为什么接入CDN以后还能被查到源站IP呢,常见的情况有几种例如:接入CDN以前解析过源站IP(被查到了历史解析记录) 本地发邮件源IP会被抓包(建议使用465端口加密传输)censys 也就是接下来咱们要讲的

都知道Censys能搜索到域名对应的后端IP。原理也很简单,它会扫描所有IP的80 8000 8080 443 4433端口。甚至会扫描https SSL域名证书。搜集到的信息再公布到网络上。攻击者大部分使用这个方法找到你的源站IP。

那么如何屏蔽censys查源呢?方法也很简单,因官网提供了方法。只要屏蔽他们的扫描IP即可屏蔽Censys

IPCIDR版本

74.120.14.0/24

162.142.125.0/24

167.248.133.0/24

192.35.168.0/23

ip段版本

74.120.14.0 – 74.120.14.255

162.142.125.0 – 162.142.125.255

167.248.133.0 – 167.248.133.255

192.35.168.0 – 192.35.169.255

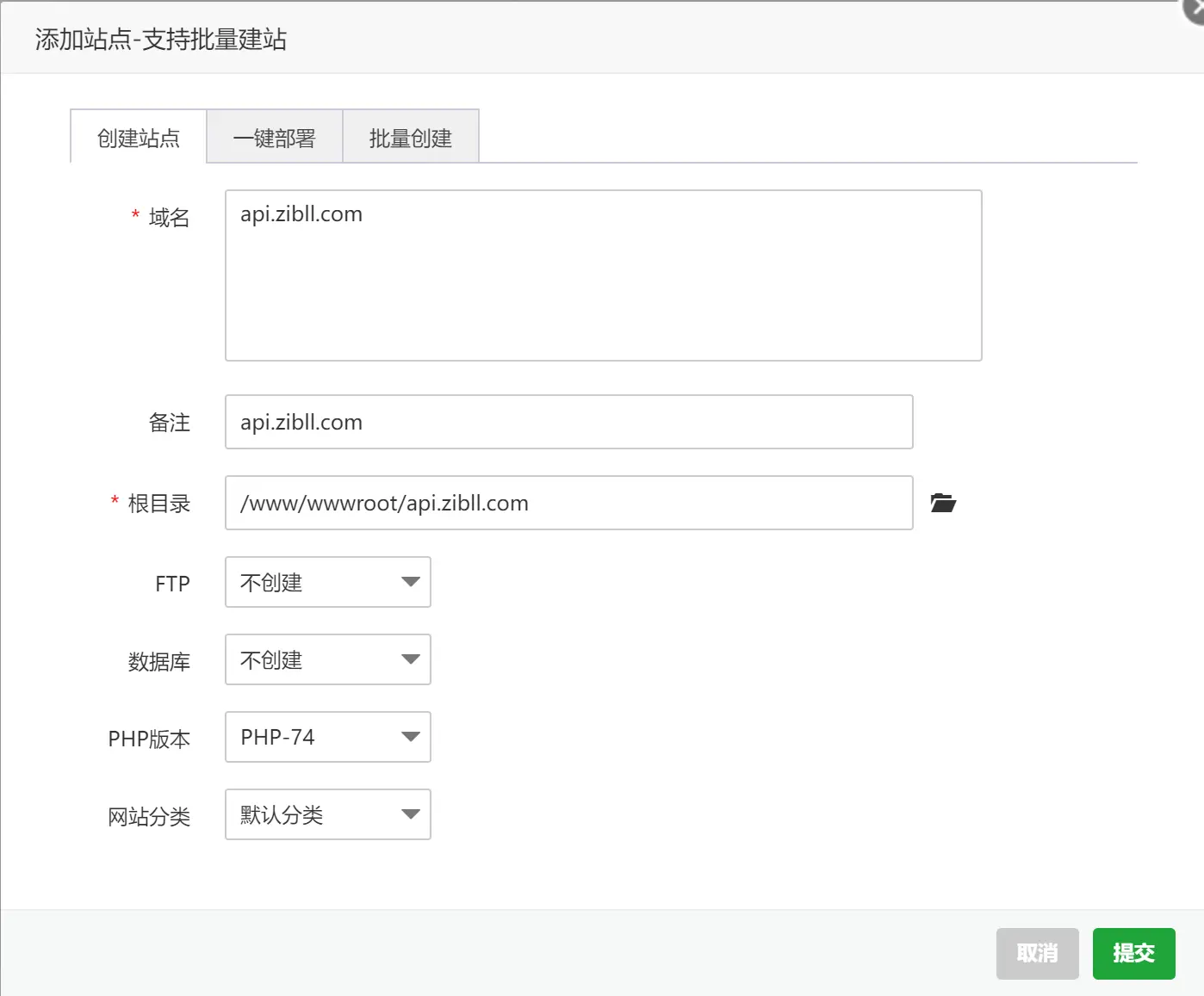

屏蔽教程

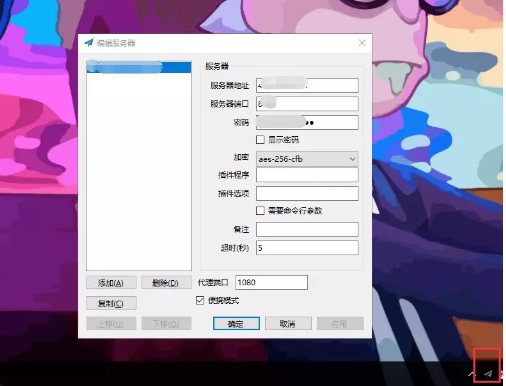

方法一、IP段难免会随时更新,那么还有一种办法具体操作,NGINX上,server字段屏蔽censys爬虫即可

if ($http_user_agent ~* “^(?=.*censys)”) { return 444; }

方法二、如果你套了Cloudflare 的 CDN,你可以在防火墙,工具里屏蔽上面IP段,或者在工具,用户代理阻止里,创建一个阻止规则

Mozilla/5.0 (compatible; CensysInspect/1.1; +https://about.censys.io/)

(以上代码可前去评论区查看)![图片[1]-如何屏蔽censys查源-朝晞小屋](https://image.baidu.com/search/down?url=http://cdn.u1.huluxia.com/g4/M01/10/C0/rBAAdmKSLSaACDI-AADYirq73AU141.png)

暂无评论内容